Datenschutz & Benutzerverwaltung

Neben der Sicherung des Datenbestandes vor Verlust oder Beschädigung ist der Schutz der Daten vor unberechtigtem Zugriff und vor Manipulation die wichtigste Aufgabe bei der Verwaltung des Datenbestandes.

regisafe bietet umfassende Möglichkeiten, den Schutz der Daten zu gewährleisten. Zu diesem Zweck verfügt es über eine komfortabel zu administrierende Benutzerverwaltung mit hierarchischer Gruppen- und Rollendefinition.

Benutzerverwaltung

Für die Benutzerverwaltung gilt allgemein:

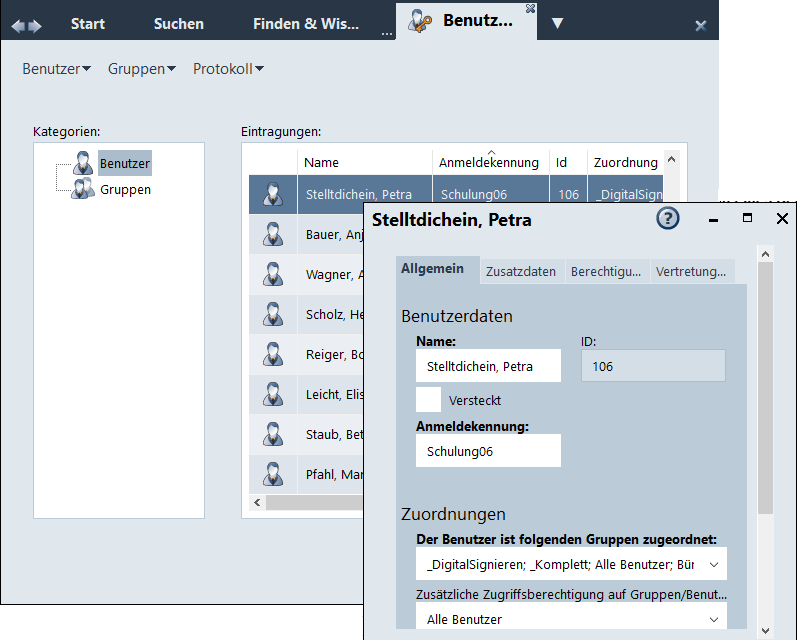

- Die Benutzerverwaltung unterscheidet Benutzer und Benutzergruppen. Jeder Benutzer kann Mitglied in einer oder mehreren Benutzergruppen sein.

- Die Übernahme bzw. Synchronisation von Verzeichnisdiensten (z.B. Novell eDirectory, Microsoft Active Directory) ist möglich.

- Vertretungsregelungen können definiert und, je nach Konfiguration, beidseitig aktiviert (Übergabe oder Übernahme einer Vertretung) oder zentral gesteuert werden.

- Alle Änderungen in der Benutzerdefinition inklusive Vergabe der Berechtigungen werden fälschungssicher protokolliert.

- Da es sich bei der Benutzerverwaltung um einen besonders sensiblen Bereich handelt, wird er von regisafe mit einem eigenen Protokollmechanismus überwacht. Dazu muss das Modul Aktivitätsprotokoll verwendet werden.

Protokolliert wird, ohne Ausnahme, jede Änderung an der Definition eines Benutzers oder einer Benutzergruppe. Zusätzlich kann automatisiert eine Dokumentation der Benutzerdefinition erstellt werden, in welcher die Berechtigungen der Benutzer und der Gruppen sowie die Zuordnung von Benutzern zu Gruppen in einer Übersicht aufgelistet sind.

Das Aktivitätsprotokoll ist fälschungssicher abgelegt. Die einzelnen Protokolleinträge werden mit ineinander greifenden 160-Bit-Hashwerten versehen. Die Manipulation eines Protokolleintrags wird automatisch erkannt und wiederum protokolliert.

Für die Authentifizierung von Benutzern beim Starten von regisafe gilt Folgendes:

- regisafe kann nur von Benutzern gestartet werden, die zuvor in der Benutzerverwaltung registriert worden sind. Unbekannten "Gastbenutzern" kann aber, je nach Konfiguration, eine eingeschränkte Nutzung erlaubt werden.

- regisafe verwendet standardmäßig den Benutzernamen aus der Anmeldung des Benutzers an das Betriebssystem (Single Sign-On).

- Je nach Konfiguration kann eine Anmeldung unabhängig von der Betriebssystem-Anmeldung ermöglicht oder gefordert werden.

- Je nach Konfiguration kann die Anmeldung von der Eingabe eines Passworts abhängig gemacht werden.

Berechtigungen

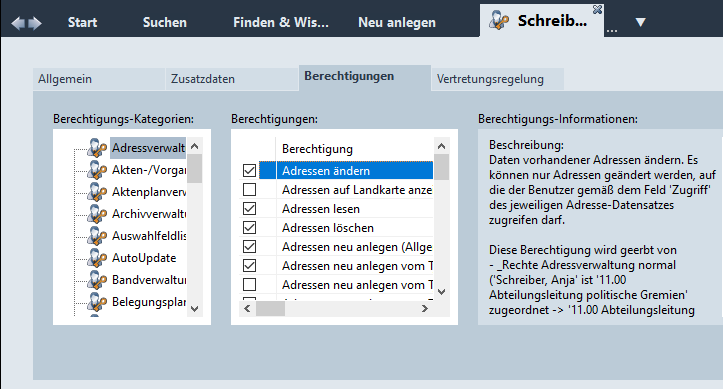

Pro Benutzer und/oder Benutzergruppe können Berechtigungen auf Programm-Funktionen definiert werden.

Bei Benutzern, die auf eine bestimmte

Programm-Funktion keine Berechtigung haben, wird diese in den

Menüs etc. vollständig ausgeblendet.

Jede einzelne Funktion verfügt über separate Berechtigungen. Insgesamt gibt es mehrere Hundert Einzelberechtigungen, die in der Praxis meist in Kategorien zusammengefasst und den Benutzern zugeordnet werden.

Einfaches Beispiel:

Eine Gruppe Pflege des Aktenplans, welche Berechtigungen für die etwa zehn benötigten Funktionen zur Pflege des Aktenplans besitzt; eine Gruppe Standard, welche die von allen Benutzern benötigten Mindest-Berechtigungen bereitstellt; usw.

Für Administratoren gibt es neben den Einzelberechtigungen auch eine Vollberechtigung. Sobald diese für einen Benutzer gesetzt ist, besitzt er automatisch alle anderen Berechtigungen.

Berechtigungen von Gruppen gelten automatisch auch für deren Mitglieder. Meist werden Berechtigungen sogar ausschließlich für Benutzergruppen festgelegt. Die einzelnen Benutzer erhalten ihre jeweiligen Berechtigungen dann nur aufgrund der Gruppenmitgliedschaften.

Zugriffsberechtigungen

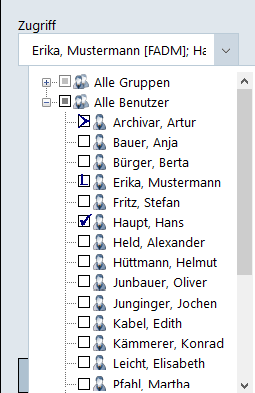

Neben Berechtigungen zur Verwendung bestimmter Funktionen können auch Zugriffsberechtigungen auf Objekte in regisafe festgelegt werden.

Im Unterschied zu den Berechtigungen, die in der Benutzerverwaltung pro Benutzer oder Gruppe festgelegt werden, werden Zugriffsberechtigungen pro Objekt (Akte/Vorgang, Schriftstück,

etc.) festgelegt. Bei der Auswahl eines Benutzers oder einer Gruppe kann dabei zwischen

Vollzugriff und

Vollzugriff und  Leseberechtigung unterschieden werden.

Leseberechtigung unterschieden werden.

Benutzer, die weder Leseberechtigung noch Vollzugriff besitzen, können betreffende Objekte nicht sehen.

Zugriffsberechtigungen von Gruppen gelten automatisch auch für deren Mitglieder. Die einzelnen Benutzer erhalten ihre jeweiligen Zugriffsberechtigungen dann aufgrund der Gruppenmitgliedschaften.

- Für Benutzer oder Benutzergruppen lassen sich bei Bedarf auch "zusätzliche Zugriffsberechtigungen" festlegen. Dazu wird für diese Benutzer oder Benutzergruppen in der Benutzerverwaltung festgelegt, dass sie Lese- oder Vollzugriff auch auf Objekte erhalten, deren Zugriff auf andere Benutzer oder Benutzergruppen beschränkt ist. Dies kann z.B. genutzt werden, um Vorgesetzten den Zugriff auf Objekte ihrer Mitarbeiter zu ermöglichen oder der Sekretärin den Zugriff auf Objekte Ihres Chefs.

- Jeder Zugriff auf Dokumente wird durch die regisafe-Benutzerverwaltung überwacht. Eine Unsicherheit besteht nur, wenn es unter Umgehung von regisafe zu einem direkten Zugriff auf den Dateispeicher kommt. Für diesen Fall lässt sich die Manipulation von Dokumenten mithilfe des Moduls Fälschungssicherer Dateispeicher verhindern bzw. zuverlässig aufdecken.

- Die im Dateispeicher gespeicherten Dokumente können dort verschlüsselt abgelegt werden. Ein Lesen der gespeicherten Daten ist somit nur noch über regisafe und nur mit Prüfung der Berechtigung möglich.

Allerdings ist es theoretisch möglich, eine Datei auf dem Datenträger durch eine andere Datei zu ersetzen. Dies wird jedoch bei Verwendung des Moduls Fälschungssicherer Dateispeicher durch die Datei-Integritätsprüfung nachgewiesen.

Die Verschlüsselung erfolgt über den Zip-Standard. Jede einzelne Datei wird dabei in einem Zip-Container verschlüsselt. regisafe vergibt für jeden Container ein individuelles Passwort. Selbst wenn ein Angriff auf einen dieser Container gelingt, ist es mit den gewonnenen Informationen also nicht möglich, andere Container zu öffnen.